Las funciones primordiales que se deben cumplir en la integración entre Video Vigilancia y Control de Acceso

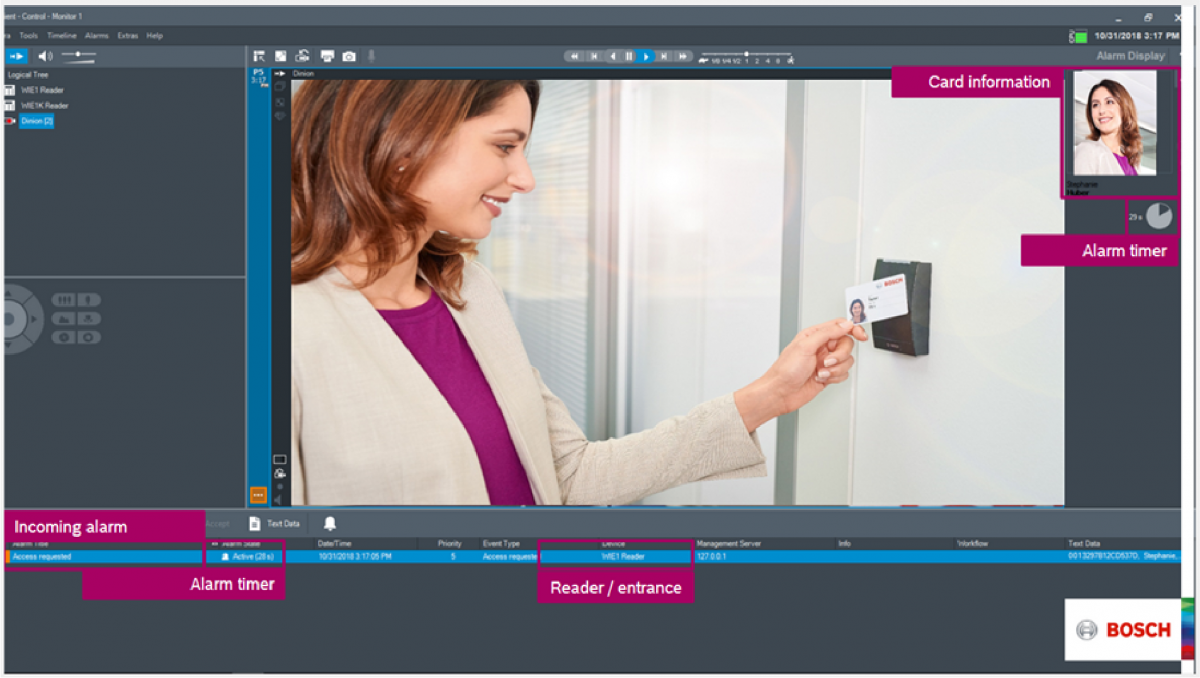

- El cliente del sistema de gestión de vídeo puede proporcionar una función de verificación de vídeo basada en control de acceso. Esta funcionalidad permitirá a un operador otorgar o denegar manualmente el acceso a las personas que soliciten acceso utilizando el sistema de control de acceso.

- El cliente del sistema de gestión de video debe proporcionar un mecanismo de búsqueda para enumerar los eventos relacionados con el control de acceso de una persona, con un enlace directo al video de vigilancia.

- El cliente del sistema de gestión de video debe proporcionar un mecanismo de búsqueda para enumerar los eventos relacionados con el control de acceso de un punto de entrada, con un enlace directo al video de vigilancia grabado.

- El sistema de gestión de video deberá poder recibir eventos puntuales del sistema de control de acceso:

- Puerta: apertura de puerta no autorizada, puerta abierta demasiado tiempo.

- Lector: persona que no entró, autorizada pero seleccionada mediante selección aleatoria, coacción.

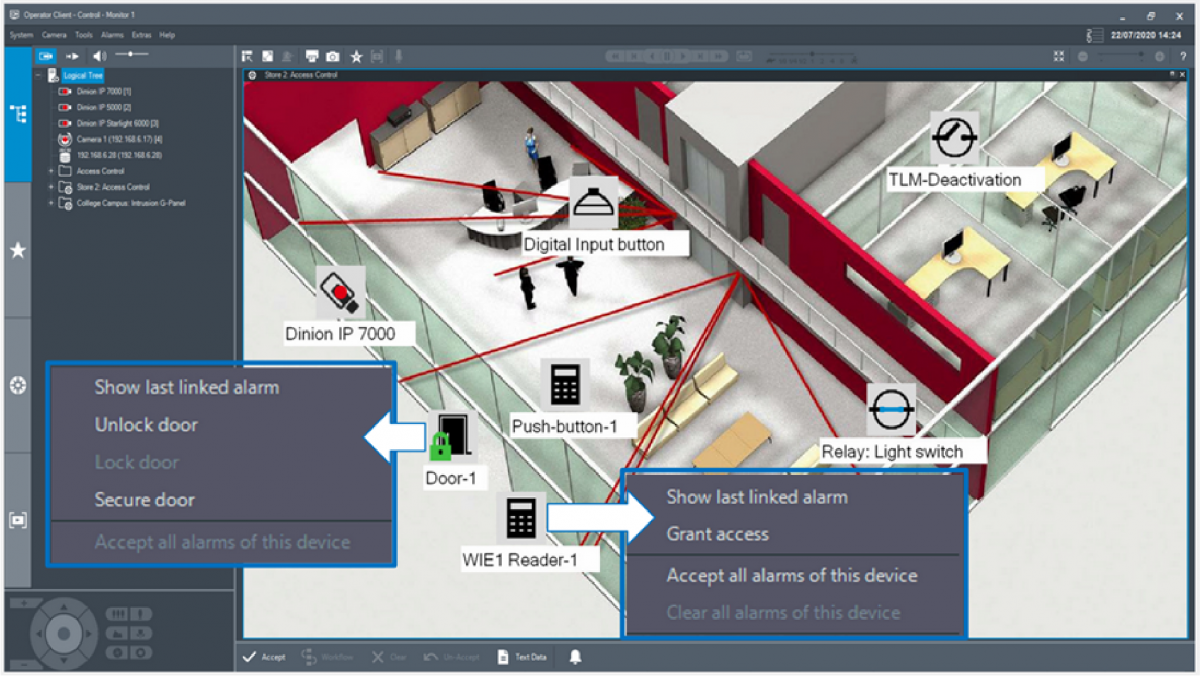

- El sistema de gestión de vídeo deberá poder monitorizar el estado del sistema de control de acceso:

- Puerta: estado de contacto de la puerta (abierta / cerrada), estado de la puerta (asegurada / bloqueada / desbloqueada), modo de funcionamiento de la puerta (normal / manual / inhabilitado).

- Relé: estado (abierto / cerrado). También se puede controlar.

- Entrada digital: estado (abierto / cerrado).

- La comunicación entre el sistema de gestión de vídeo y el sistema de control de acceso se cifrará mediante HTTPS (TLS).

- Para conocer en detalle la manera en que opera la integración entre ambos sistemas, consulte los videos disponibles en el canal de YouTube de Bosch Security and Safety Systems: https://www.youtube.com/watch?v=yn6j3Z9MsqU

¿De qué manera se consigue la integración a nivel de licenciamiento?

- Bosch Video Management System -BVMS- está en capacidad de Integrar hasta con cinco (5) sistemas Access Management System -AMS- de forma simultánea

- Cada uno de los sistemas (AMS y BVMS) deberá contar con su licencia base y expansiones correspondientes previamente activadas.

- La buena noticia es que para establecer una conexión entre AMS y BVMS no se requiere de ninguna licencia adicional especial.

- Las condiciones para llevar a cabo la integración sin inconvenientes son:

- AMS deberá ser de la versión 3.0 o superior

- BVMS deberá ser de la versión 10.1 o superior

- AMS 3.0 no se podrá conectar con ninguna versión de BVMS 10.0.1 o inferior

Preparación de la integración a nivel técnico

- Todos los componentes del sistema: Servidor AMS, cliente AMS, Servidor BVMS, Cliente BVMS, arreglos de disco duro de grabación, cámaras y, en caso de ser incluidos, los paneles de alarma deberán estar sincronizados en fecha y hora a través de protocolo NTP

- Esta sincronización es necesaria para ejecutar de manera correcta la funcionalidad de verificación por video o la búsqueda de video grabado por evento de acceso del sistema.

- Las comunicaciones entre BVMS y AMS están aseguradas y protegidas durante su tránsito en la red, es un punto a favor de la integración entre estos dos sistemas.

- La comunicación entre ambos sistemas se establece usando HTTPS

- HTTPS requiere establecer un hostname para el servidor AMS

- Usar una dirección IP como tal no es posible debido a que se tiene que hacer un intercambio de certificados entre ambas máquinas, por lo que se requiere de haber establecido un hostname

- Dadas las condiciones anteriores, se debe establecer un ambiente DNS en la red para poder hacer la traducción de nombres de red a direcciones numéricas.

- Tenga en cuenta que para entregar un nivel superior de seguridad en las comunicaciones entre los dos servidores, se establece el mecanismo de validación de certificados.

- Los certificados generados por la entidad del servidor AMS se deberán copiar e instalar en los sistemas operativos de los sistemas BVMS involucrados: BVMS Management Server y BVMS Configuration Client

- Los certificados copiados en aquellas máquinas residen en la “Certification store” del sistema operativo de cada PC/servidor involucrado.

- Utilice el Asistente de Importación de Certificados de Windows y también la ayuda incluida en la documentación del software AMS y BVMS para finalizar el proceso con éxito.

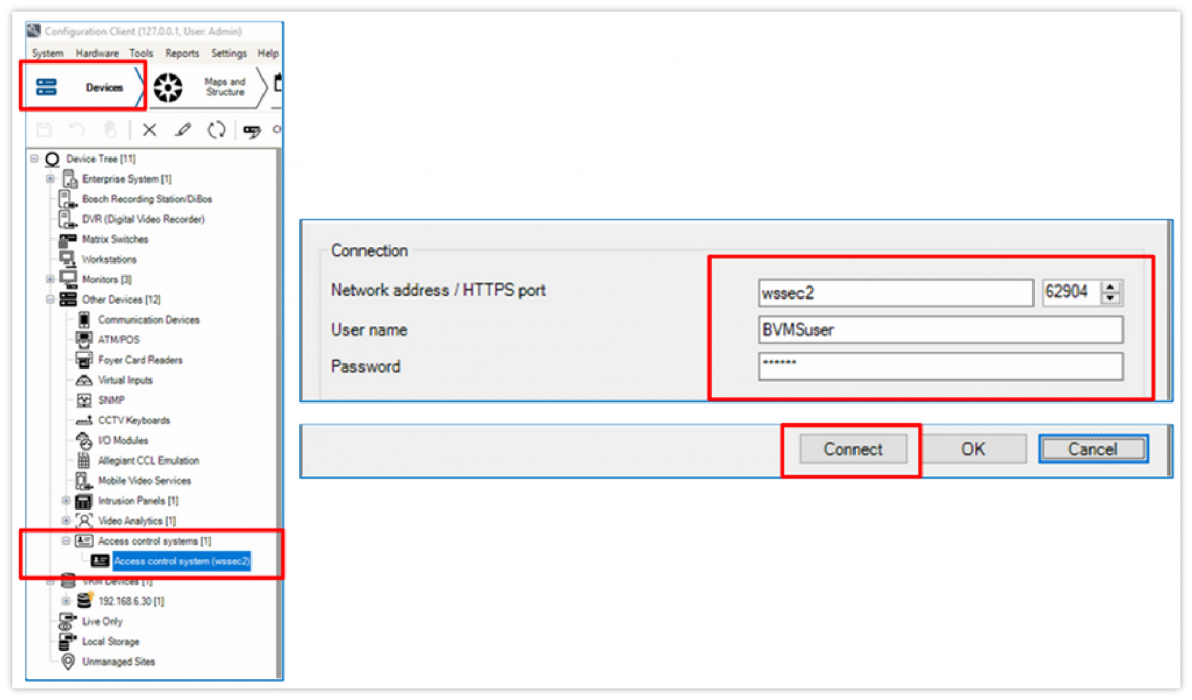

- Cuando se han importado los certificados con éxito, se va a BVMS Configuration Client para conectar los dos sistemas:

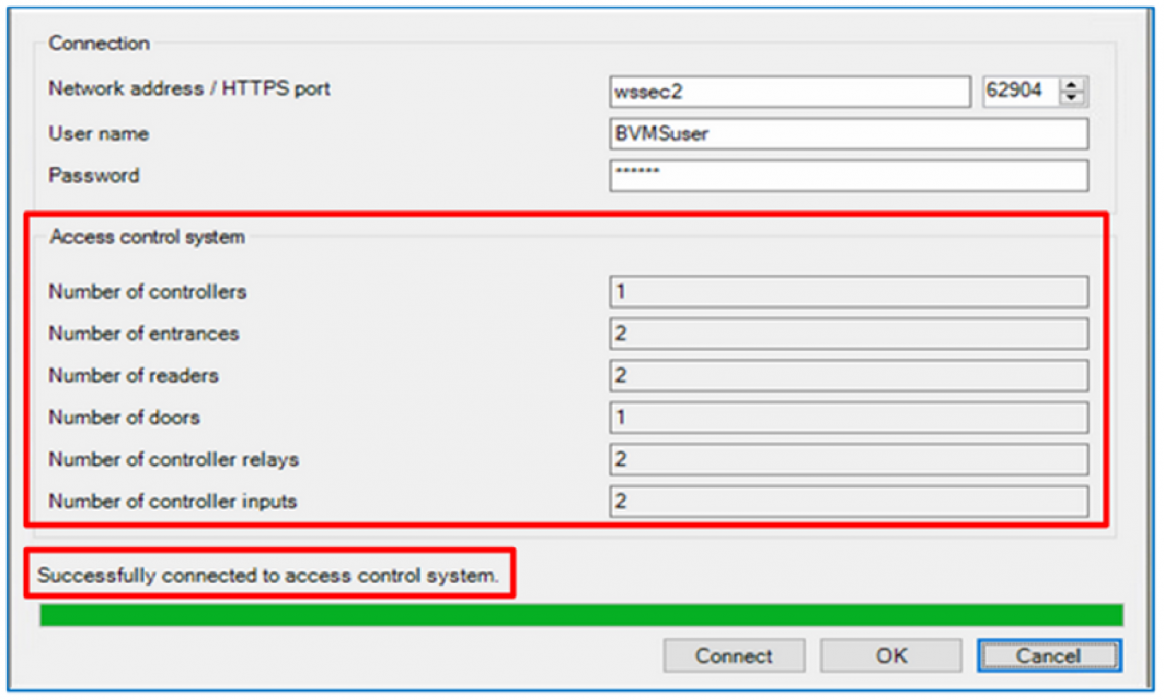

- Una vez que BVMS se conecta con AMS se descargan las cantidades de dispositivos disponibles en el sistema de Control de Acceso:

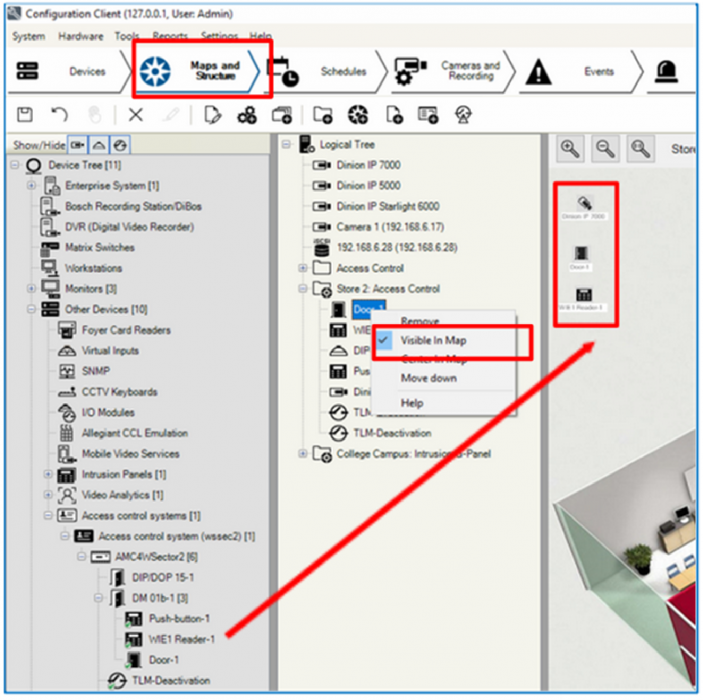

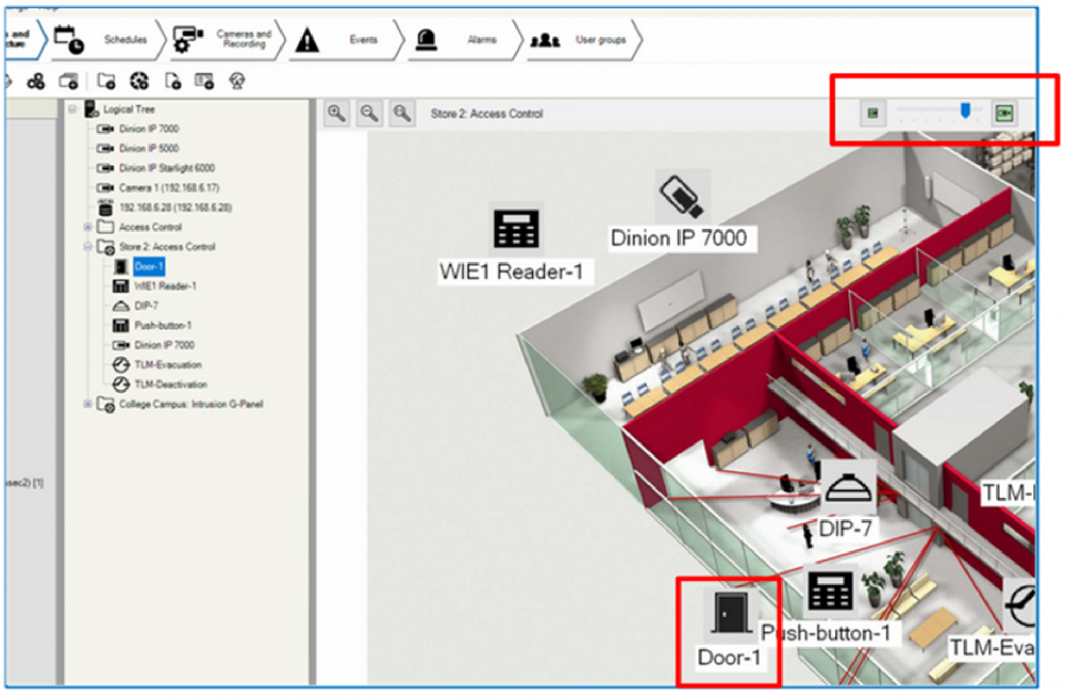

- Cuando se ha finalizado la importación de dispositivos desde AMS, se deben ubicar los dispositivos que se desea monitorear en el árbol lógico de dispositivos de BVMS y, si está disponible, en los mapas del sistema:

- Dependiendo de los requerimientos del proyecto y los casos de uso operacional, se deberán llevar a cabo otros procesos de configuración en el sistema. Por ejemplo ajustes de grabación y alarma para la verificación por video.

- Más adelante se deberá definir qué eventos de AMS se deberán tratar como alarmas en el sistema y si los datos de una persona o dispositivos se deben asignar a las grabaciones de video.

- Para más información acerca de las tareas de configuración del sistema, no dude en usar la plataforma de entrenamientos en línea de Bosch, así como también los manuales técnicos y documentación del producto.

¿Cuáles son las características diferenciadoras?, la base de datos del sistema interactúa con las grabaciones de video

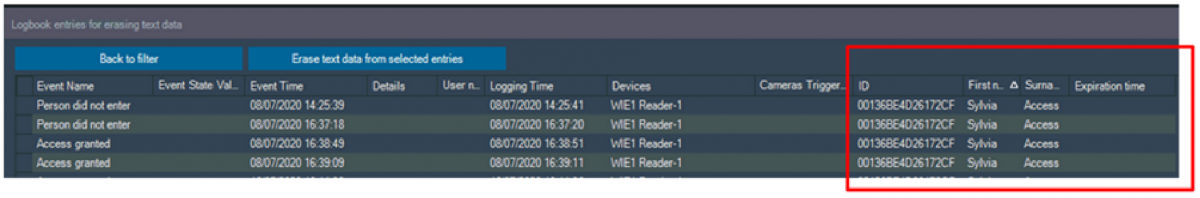

- Los eventos de control de acceso quedan registrados en la base de datos de BVMS. Estos contienen información como: el nombre de la lectora, origen de la solicitud, nombre de la persona. También se muestra un ID que representa un dispositivo de autenticación usado por la persona, por ejemplo el número de tarjeta.

- La información contenida en la base de datos se puede cruzar contra la fecha y hora de las grabaciones de video y conseguir búsquedas de video optimizadas por medio de alguno de los datos provenientes del control de acceso.

- Otra diferencia importante de BVMS+AMS en comparación con otros sistemas del mercado es que es totalmente compatible con la regulación GDPR (General Data Protection Regulation) de Europa con miras a la protección de los datos personales de los usuarios del sistema.

Para más información acerca de las capacidades de integración de BVMS, tenga presente que Bosch cuenta con fuentes de información muy completas, como por ejemplo la base de datos de conocimiento: https://community.boschsecurity.com

https://community.boschsecurity.com/t5/Security-Video/BVMS-Article-overview/ta-p/12337